Core Concepts

入力検証のバイパスは、SQL インジェクション、XSS、リモートコード実行などの深刻な脆弱性につながる可能性がある。開発者は適切なサーバー側の検証を実装する必要がある。

Abstract

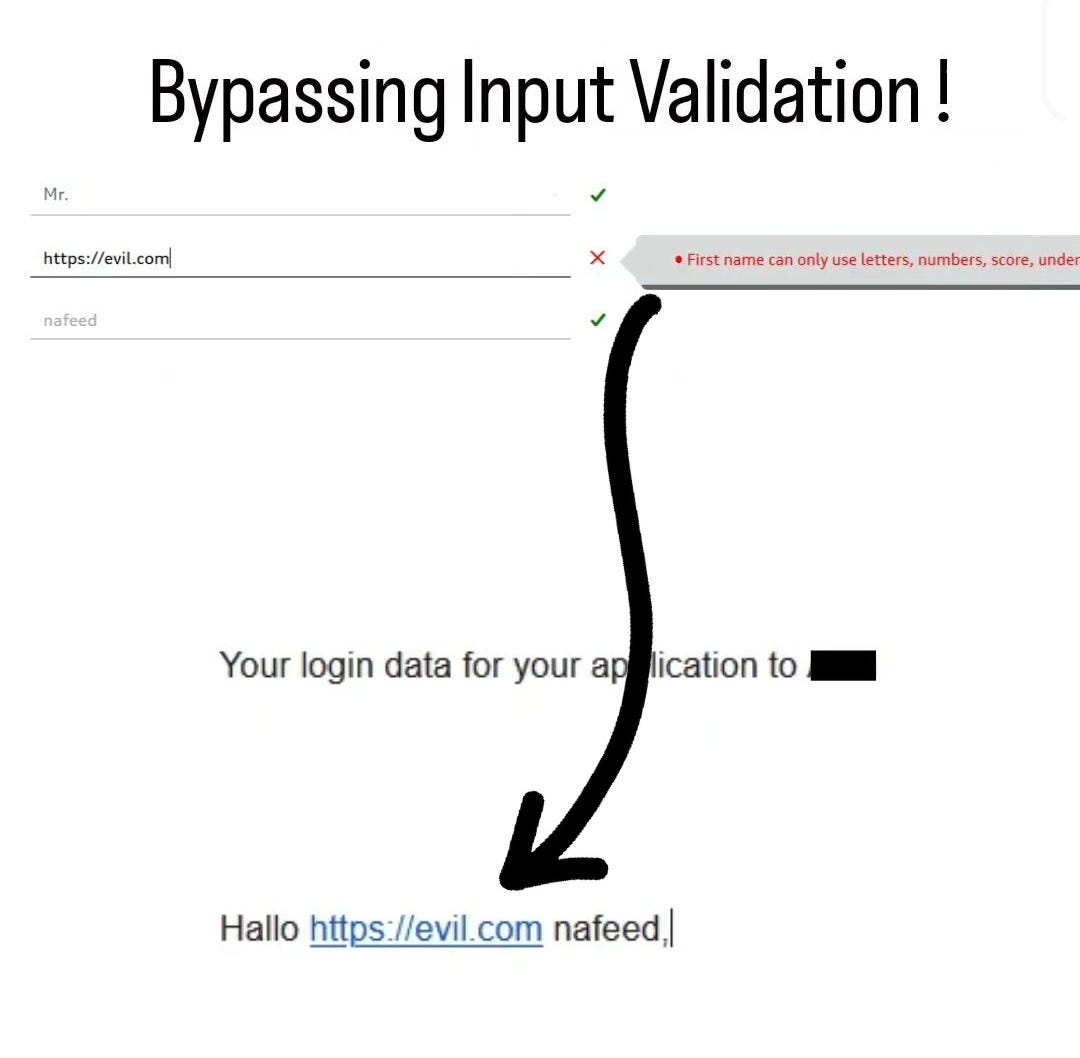

この記事では、入力検証のバイパスについて説明しています。

入力検証とは、ユーザーが提供したデータが必要な形式と制約を満たしているかを確認するプロセスです。これは、SQL インジェクション、クロスサイトスクリプティング (XSS)、バッファオーバーフロー、コマンドインジェクション、ディレクトリトラバーサルなどの問題を防ぐために不可欠です。

多くのバグハンターは、ウェブサイトの登録やサインアップページでスペシャル文字が許可されていない場合、通常の単語を使ってさらにテストを進めてしまいます。しかし、なぜわざわざ脆弱性を見逃すのでしょうか。

入力検証のバイパスは、ユーザー入力に対するセキュリティ対策を回避する手法です。これにより、SQL インジェクション、XSS、リモートコード実行などの深刻な脆弱性につながる可能性があります。

記事では、入力検証のバイパスを行う様々な手法について説明しています。エンコーディング、ホワイトスペースインジェクション、ヌルバイトインジェクション、文字エンコーディングの操作、HTML エンティティエンコーディング、Unicode エンコーディング、二重エンコーディング、エスケープシーケンスの使用などが紹介されています。

また、Burp Suiteを使ってリクエストを傍受し、入力フィールドにペイロードを挿入する方法についても解説しています。これにより、クライアント側の検証を回避し、サーバー側の脆弱性を発見できる可能性があります。

開発者は、適切なサーバー側の入力検証を実装する必要があります。クライアント側の検証だけでは不十分で、悪意のあるユーザーによる攻撃を防ぐことはできません。

Bypassing Input Validation $0 - $1000

Stats

特殊文字を含む入力を送信すると、400 Bad Request エラーが返される可能性がある

特殊文字を含む入力をBurp Suiteを使って傍受・改変してサーバーに送信すると、200 OK レスポンスが返される可能性がある

Quotes

"入力検証のバイパスは、ユーザー入力に対するセキュリティ対策を回避する手法です。これにより、SQL インジェクション、XSS、リモートコード実行などの深刻な脆弱性につながる可能性があります。"

"開発者は、適切なサーバー側の入力検証を実装する必要があります。クライアント側の検証だけでは不十分で、悪意のあるユーザーによる攻撃を防ぐことはできません。"

Key Insights Distilled From

by at medium.com 07-02-2024

https://medium.com/@mdnafeed3/bypassing-input-validation-0-1000-799682d547ba

Deeper Inquiries

入力検証のバイパスを防ぐためにはどのようなサーバー側の対策が考えられるでしょうか。

サーバー側での入力検証のバイパスを防ぐためには、以下の対策が考えられます。

サーバーサイドでの入力検証の実装:クライアントサイドのみでの検証ではなく、サーバーサイドでも入力データを検証することが重要です。

ホワイトリスト検証:許可された文字や形式のみを受け入れるようにホワイトリストを作成し、それ以外の入力を拒否する。

データサニタイズ:入力データを適切にエスケープやクリーンアップして、悪意のあるコードや特殊文字を無害化する。

パラメータ化クエリ:SQLインジェクションなどの攻撃を防ぐために、パラメータ化されたクエリを使用してデータベースにアクセスする。

入力検証のバイパスは、どのような攻撃手法と組み合わせると特に危険になるでしょうか。

入力検証のバイパスをSQLインジェクションやクロスサイトスクリプティング(XSS)などの攻撃手法と組み合わせると、特に危険です。例えば、入力検証をバイパスしてSQLインジェクションを実行すると、データベースが不正に操作されたり、機密情報が漏洩したりする可能性があります。同様に、XSSと組み合わせると、ユーザーのブラウザで悪意のあるスクリプトが実行され、セッションハイジャックや情報漏洩が発生する可能性があります。

入力検証のバイパスを発見した場合、どのような影響が考えられ、どのように対処すべきでしょうか。

入力検証のバイパスを発見した場合、悪意のあるユーザーが不正なデータを送信し、システムに深刻な脆弱性をもたらす可能性があります。このような場合、開発者は以下の対処を検討すべきです。

サーバーサイドでの入力検証の強化:サーバーサイドでの入力検証を実装し、不正なデータを適切にブロックする。

セキュリティパッチの適用:既知の脆弱性に対するセキュリティパッチを適用して、攻撃のリスクを軽減する。

セキュリティテストの実施:定期的なセキュリティテストを実施し、入力検証のバイパスや他の脆弱性を早期に発見して修正する。

ユーザー教育:ユーザーに対してセキュリティ意識を高めるための教育やトレーニングを実施し、不正な入力を防止するための対策を講じる。

0